Publié le : 09/07/2025

Active Directory : structurer vos utilisateurs et groupes en 5 minutes

Déployer un Active Directory sans structurer correctement ses utilisateurs et ses groupes, c’est un peu comme bâtir un immeuble sans attribuer d’appartements : tout le monde finit par s’entasser au rez-de-chaussée ! Dans la pratique, créer des comptes clairs et les ranger dans des groupes bien nommés constitue l’un des gestes les plus simples – et les plus rentables – pour sécuriser, automatiser et faire grandir votre système d’information. Dans cet article, nous allons voir comment installer dès le départ une organisation limpide : trois groupes (Direction, Manager, Utilisateur) et sept comptes qui leur sont rattachés. Que vous soyez adepte de la console graphique ou fan de scripts PowerShell, vous découvrirez pas à pas la méthode pour poser des bases solides, prêtes à accueillir vos GPO, vos partages de fichiers… ou même votre portail captif OPNsense. Suivez le guide !

Voici deux méthodes — graphique et PowerShell — pour créer rapidement vos trois groupes ( Direction, Manager, Utilisateur ) et les comptes utilisateurs dans Active Directory (Windows Server 2019/2022).

Nous tenons à préciser que cette article est la suite de l’article : Déployer un contrôleur de domaine sous Windows Server 2022 : le guide complet

1. Principe d’organisation (recommandé)

- Créez d’abord deux unités d’organisation (OU) :

OU=Groupespour y ranger tous vos groupes de sécurité.OU=Comptespour vos utilisateurs.

- Groupes de sécurité, étendue « Global » :

DirectionManagerUtilisateur

- Utilisateurs :

- directeur1, directeur2

- manager1, manager2

- utilisateur1, utilisateur2, utilisateur3

- Ajoutez ensuite chaque utilisateur dans son groupe ; vous pourrez affecter des droits (partages, GPO, Captive Portal, etc.) au niveau du groupe, pas individuellement.

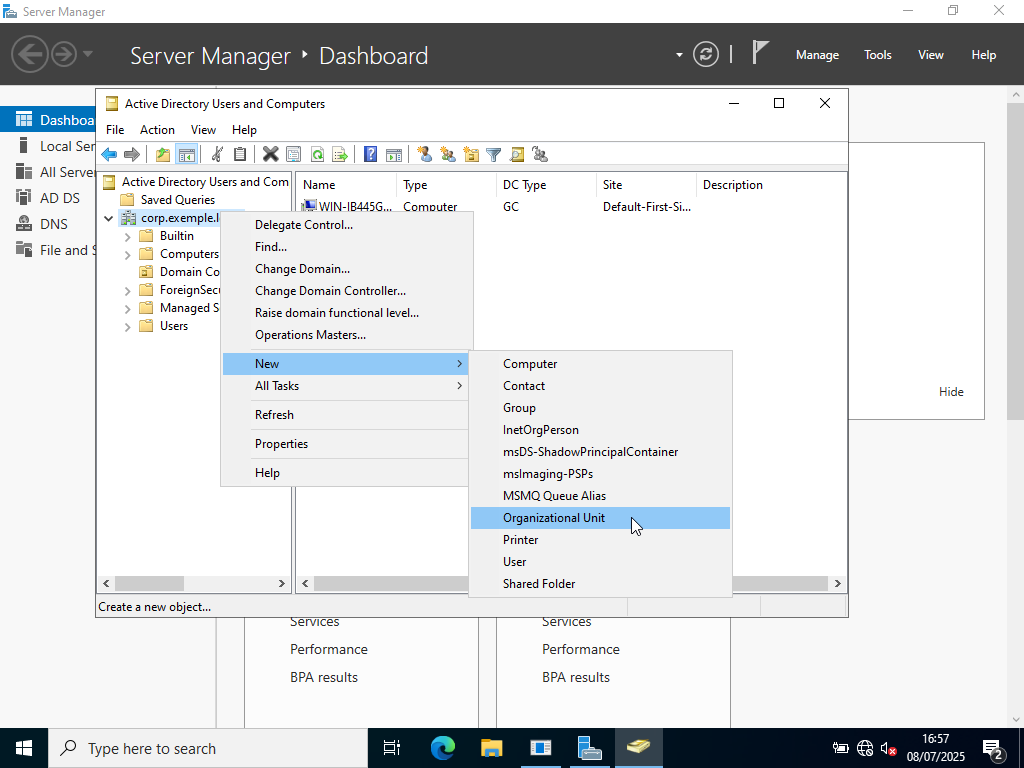

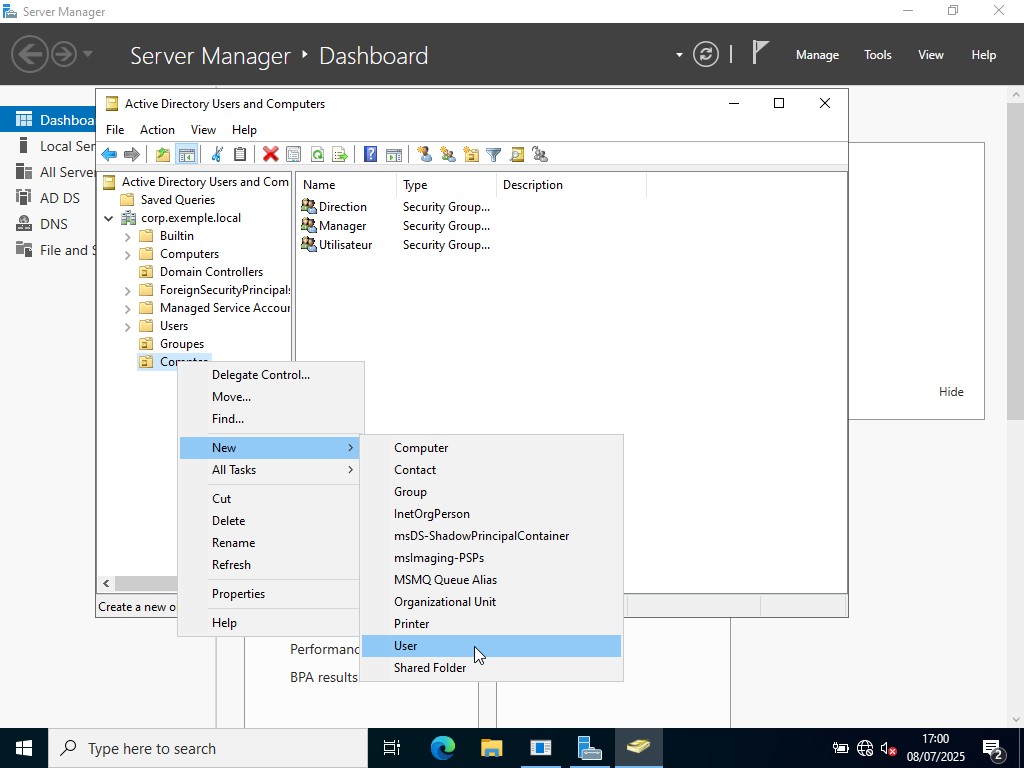

2. Méthode graphique (AD Users and Computers)

- Ouvrez dsa.msc (ou Server Manager ▸ Tools ▸ Active Directory Users and Computers).

- Clic droit sur le domaine ▸ New ▸ Organizational Unit : créez

Groupes, puisComptes.

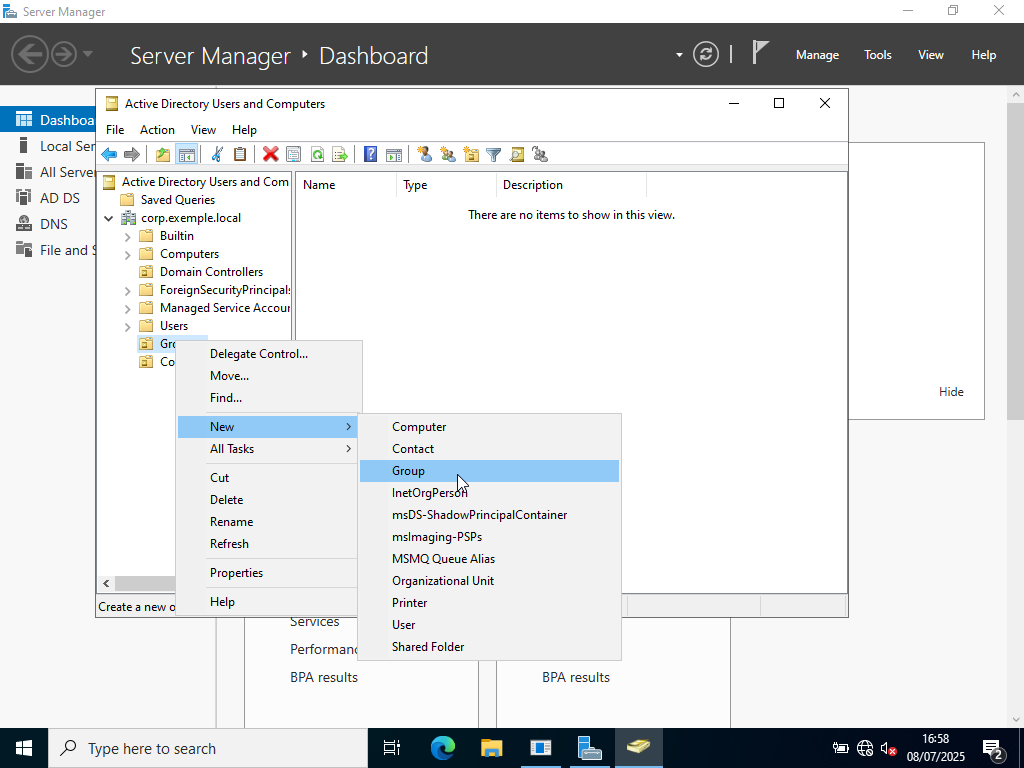

- Dans

Groupes:- Clic droit ▸ New ▸ Group : nom

Direction, scope Global, type Security ▸ OK. - Répétez pour

ManageretUtilisateur.

- Clic droit ▸ New ▸ Group : nom

- Dans

Comptes:- Clic droit ▸ New ▸ User ▸ créez

directeur1. Laissez nom complet, UPN, mot de passe temporaire, cochez « User must change password at next logon ». - Répétez pour les 5 autres utilisateurs.

- Clic droit ▸ New ▸ User ▸ créez

- Ajouter les membres : ouvrez le groupe

Direction, onglet Members, Add ; tapezdirecteur1; directeur2. Validez. Faites pareil pourManager(manager1, manager2) etUtilisateur(utilisateur1, 2, 3).

3. Méthode PowerShell (plus rapide, scriptable)

Ouvrez une console Windows PowerShell (en administrateur AD) :

Import-Module ActiveDirectory

# 1. OU

New-ADOrganizationalUnit -Name "Groupes" -Path "DC=corp,DC=exemple,DC=local"

New-ADOrganizationalUnit -Name "Comptes" -Path "DC=corp,DC=exemple,DC=local"

# Variables de chemin

$OUGroups = "OU=Groupes,DC=corp,DC=exemple,DC=local"

$OUUsers = "OU=Comptes,DC=corp,DC=exemple,DC=local"

# 2. Groupes

"Direction","Manager","Utilisateur" | ForEach-Object {

New-ADGroup -Name $_ -GroupScope Global -Path $OUGroups -GroupCategory Security

}

# 3. Utilisateurs (mot de passe de départ identique, à changer)

$pwd = ConvertTo-SecureString "P@ssw0rd!" -AsPlainText -Force

New-ADUser -Name "directeur1" -SamAccountName "directeur1" -Path $OUUsers -Enabled $true -AccountPassword $pwd

New-ADUser -Name "directeur2" -SamAccountName "directeur2" -Path $OUUsers -Enabled $true -AccountPassword $pwd

New-ADUser -Name "manager1" -SamAccountName "manager1" -Path $OUUsers -Enabled $true -AccountPassword $pwd

New-ADUser -Name "manager2" -SamAccountName "manager2" -Path $OUUsers -Enabled $true -AccountPassword $pwd

New-ADUser -Name "utilisateur1" -SamAccountName "utilisateur1" -Path $OUUsers -Enabled $true -AccountPassword $pwd

New-ADUser -Name "utilisateur2" -SamAccountName "utilisateur2" -Path $OUUsers -Enabled $true -AccountPassword $pwd

New-ADUser -Name "utilisateur3" -SamAccountName "utilisateur3" -Path $OUUsers -Enabled $true -AccountPassword $pwd

# 4. Ajout aux groupes

Add-ADGroupMember -Identity "Direction" -Members directeur1,directeur2

Add-ADGroupMember -Identity "Manager" -Members manager1,manager2

Add-ADGroupMember -Identity "Utilisateur" -Members utilisateur1,utilisateur2,utilisateur3

Remplacez le chemin LDAP (

DC=corp,DC=exemple,DC=local) par celui de votre domaine, et changez le mot de passe initial.

Les utilisateurs seront forcés de modifier leur mot de passe au premier logon si vous ajoutez-ChangePasswordAtLogon $trueauxNew-ADUser.

Bonnes pratiques à retenir dans l’Active Directory pour structurer les utilisateurs et les groupes

- Mot de passe initial distinct par groupe ou par user, communiqué via un canal sécurisé.

- Description : renseignez toujours le champ Description des groupes et comptes (ex. « Groupe Direction – accès reporting »), cela facilite l’audit.

- Gestion des droits : attribuez des permissions aux groupes, jamais directement aux comptes individuels.

- Sauvegarde : après création, déclenchez un backup de l’état système ou laissez votre solution de sauvegarde l’exécuter.

Vous disposez maintenant de vos groupes et utilisateurs prêts à être utilisés, que ce soit dans OPNsense, vos partages réseau ou toute application connectée à l’Active Directory.